警告!你有一份OpenClaw(龙虾) “抓虾”指南待查收!

2026-03-16

PART 01

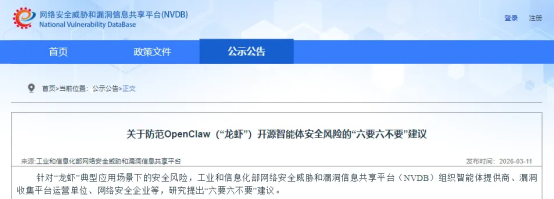

01 监管与合规层面关注

工业和信息化部网络安全威胁和漏洞信息共享平台(NVDB)针对“龙虾”典型应用场景下的安全风险,在2 月 5 日首次发布预警,3 月 11 日正式发布「六要六不要」建议,其中明确要求“禁止在内部网络使用未审批的'龙虾'智能体终端”。

对于企业来说,任何具备以下能力的工具,都应该进入安全治理视野:

· 可访问外部网络

· 可调用本地系统资源

· 可接入第三方插件/服务

· 可自动化执行任务

· 可处理企业内部数据

一旦这类工具未经审批、未纳管、无审计地进入办公环境,就可能带来新的合规与数据安全压力,而 OpenClaw 基本全中。

因此,越来越多企业开始把 OpenClaw 这类应用纳入统一排查范围,本质上不是“针对某一个产品”,而是对Agent 类应用整体风险进行治理。

02 应用层面

从“试用体验”走向“风险评估”

行业对 OpenClaw 的态度,大致经历了三个阶段:

· 第一阶段:好奇与尝鲜

把它看作一个新工具,重点关注功能和效率。

· 第二阶段:局部试点

一些团队尝试将其用于研发、运维、测试、知识检索等场景。

· 第三阶段:纳入治理

企业开始意识到,Agent 工具不只是“一个软件”,更像是一个具备执行能力、联网能力和数据处理能力的“新入口”,必须进入资产、边界、终端和审计体系。

PART 02

企业排查 OpenClaw,不建议只盯着“某个安装包”或“某个域名”。

因为从安全治理角度看,更有效的方法是从原理出发,建立一套面向 Agent 类应用的通用排查思路。

OpenClaw 通信链路原理

01

从企业安全治理视角看,OpenClaw 这类 Agent 应用并不只是一个本地安装的软件,更像一个同时连接用户、终端、外部模型服务、工具插件、本地资源和内网系统的任务中枢。

其典型通信链路可以概括为:

安装部署环节:用户安装 Agent → 配置模型能力 → 配置飞书、企业微信等APP类通信渠道。

Agent应用环节 : 本地或渠道发起 Agent任务 → Agent 接收指令 → 调用本地/远程模型能力 → 访问插件或工具链 → 读取本地或企业数据 → 与外部服务交互 → 返回结果给用户

换句话说,OpenClaw 的运行逻辑不是“用户点一下、程序执行一下”这么简单,而是把任务接收、模型推理、工具调用、资源访问、对外通信串成了一条完整链路。

也正因为如此,企业在排查时,不能只看“有没有装”,还要看“有没有跑”“连到了哪”“访问了谁”“做了什么”。

各环节本地及通信特征,可重点关注以下几个方面:

(1)终端侧安装与运行特征

OpenClaw 相关能力通常需要部署在终端、服务器,或容器/虚拟化环境中运行,常见特征包括:

· 存在相关安装文件、启动脚本、依赖环境、镜像或容器实例

· 在某些环境下,安装部署,可能伴随代理、VPN、隧道工具使用

· 存在固定进程、服务项、自启动项、计划任务等运行痕迹

· 为保障稳定运行,可能需要在本地长期驻留,持续监听或持续联网

· 在部分场景中,为隔离运行环境或部署服务能力,可能依赖虚拟化、容器化等技术

对于企业来说,这一层最适合从桌管、EDR、主机安全、进程审计、资产盘点等手段入手,先确认“有没有装、有没有跑、跑在哪”。

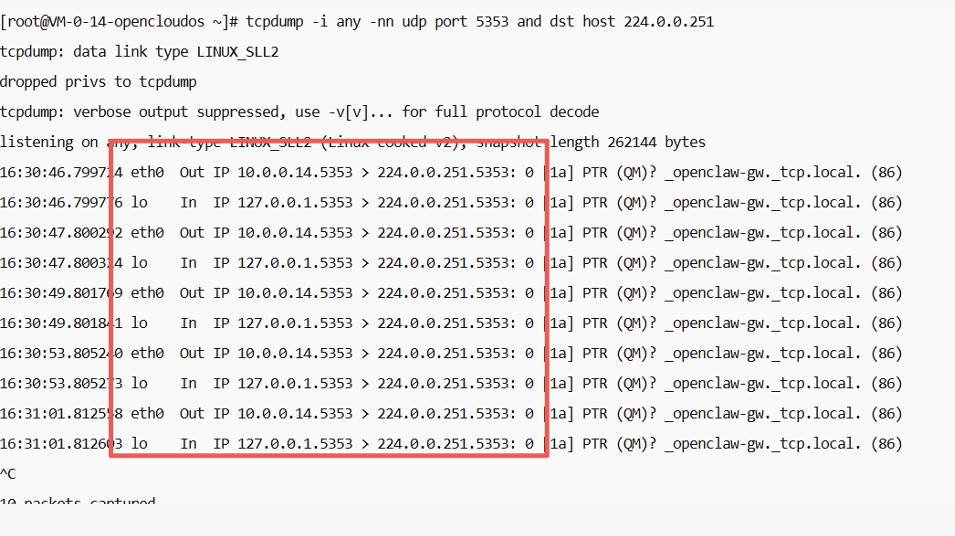

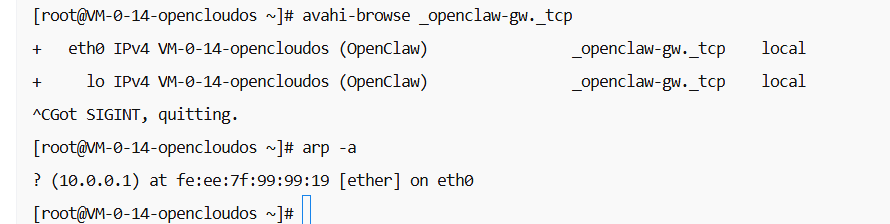

注:OpenClaw 的特征:Windows环境下:OpenClaw基于Node.js运行启动,监听本地loopback口的18789端口;运行过程中,OpenClaw核心采用mDNS协议作为核心发现协议,默认在所有UP状态的网口上以_openclaw-gw._tcp形式进行广播,局域网内其他网段可通过被动监听或主动探测方式进行发现,此类发现协议通过组播端口进行交互,无视本地iptables等关闭18789端口情况;

(2)对外通信与网络访问特征

OpenClaw 作为 Agent 类应用,可以通过飞书、企业微信等 APP 类渠道接收指令,形成“人不在终端前、任务依然能远程发起”的能力,同时他需要连接模型服务、插件服务、远程控制接口或消息通道,因此会在网络侧留下较明显特征,例如:

对外通信上:

· 存在访问固定域名、特征站点或外部服务的行为

· 可通过 DNS 日志、上网行为管理、边界流量审计识别访问痕迹

· 为绕过统一出网控制,个别场景还可能叠加热点共享、多网卡、USB 网卡等绕行方式

· 可能开放或使用特定端口进行本地监听、任务下发或服务交互

注:OpenClaw作为智能体网关,安装完成后,需要基于Skills方式来固化操作行为,需要各类技能包与工具调用组件进行填充,向各类技能商店进行通信下载。各类使用率较高的Skills文件名称固定,可通过本地文件扫描形式发现。

渠道对接上:

· 飞书、企业微信、Webhook、Bot、消息回调等通信接口

· 聊天工具远程向 Agent 持续下发任务

· “前端在 IM 工具、执行在本地终端或服务器”的远程操作链路

· “人不直接登录设备,但设备持续执行任务”的情况

这一层主要看:它有没有联网、通过什么方式联网、有没有绕过企业原有边界。

(3)本地资源与内外部服务访问特征

在接到任务后,OpenClaw可能进一步访问终端、本地文件和企业内外部系统,例如:

· 读取终端或服务器上的文档、脚本、配置文件、代码目录等本地资源

· 访问企业知识库、代码仓库、数据库、OA、API 服务等内部系统

· 访问搜索、SaaS、插件平台、第三方接口等外部服务

· 在已获得访问路径和调用权限的情况下,逐步形成跨系统、跨账户、跨资源的自动化操作能力

一旦这类访问缺少审批、最小权限和审计机制,Agent 就可能从“工具”变成一个具备较高权限的任务执行入口,甚至在某些场景下形成事实上的“集权系统”。

如果企业没有比较好的威胁检测机制,这些基本都是黑盒,只有当安全事件发生的时候,才能知道:我的数据泄露了。通过横向威胁的实时监测,可以及时发现内部异常的访问行为,提供风险预警能力。

归纳来看,OpenClaw 的风险链路和特征,通常集中在以下四类:

· 终端侧安装与运行:是否存在相关程序、容器、进程、服务、虚拟化部署痕迹

· 对外通信与网络访问:是否存在域名解析、外部访问、代理绕行、特征端口监听与通信

· 本地资源与内外部服务访问:是否批量读取本地数据、连接内部系统、调用外部接口

· 企业数据接触、处理与外发:是否形成敏感数据输入、处理、汇总、外传的完整链路

因此,排查也应围绕这几个维度展开。

通用排查思路

02

(1)看终端:有没有安装、运行、驻留

是否存在相关安装文件、脚本、容器、镜像

是否存在异常自启动项、计划任务、服务项

是否存在可疑代理、隧道、转发工具

是否有持续联网、调用本地资源的异常进程行为

(2)看网络:有没有访问、绕行、出网

是否存在对可疑外部服务的访问行为

是否有非常规代理、VPN、隧道工具使用痕迹

是否有 DNS 请求异常、域名解析异常

是否存在通过热点、共享网络、多网卡等方式绕过统一出网管理的情况

(3)看主机和资产:有没有开放服务、暴露能力

是否有非常规监听端口

是否存在本地 Web 服务、API 服务、网关服务暴露

是否存在开发测试环境私自部署 Agent 服务

是否在服务器、个人工作站、跳板机等关键节点出现类似能力

(4)看行为:有没有触发“Agent 式”风险动作

是否存在批量文件读取、知识库抓取、代码仓库访问

是否存在对内网资产的主动探测与枚举

是否有调用系统命令、脚本执行等行为

是否有异常凭据访问、横向访问或数据外发行为

企业排查方法

03

(1)已有安全产品,建议做“联动式抓虾”

如果企业已经具备一定的安全体系,可以从以下几个方向联动排查:

终端侧:结合桌管、EDR、主机安全产品,识别相关进程、异常自启动、可疑代理工具、容器/虚拟化环境等线索

网络侧:依托上网行为管理、DNS 安全、边界网关,对异常外联、绕行行为、相关域名访问进行分析与控制

资产侧:通过资产测绘、暴露面梳理、端口探测,识别内部是否存在私自部署的 Agent 服务

流量侧:通过 NDR、全流量分析或日志审计,关联可疑关键字、通信模式、任务调用行为

管理侧:通过制度和审批流程,将 Agent 类工具纳入统一准入、测试、使用和审计范围

这种方式的优势在于:发现更快、覆盖更全、整改可闭环。

(2)没有现成安全产品,也能先做基础排查

对于安全能力较弱的企业,也可以先从几个轻量动作开始:

· 资产摸底

先确认哪些终端、服务器、研发环境可能接触和部署此类工具。

· 人员访谈与自查

与研发、测试、运维、AI 创新团队沟通,排查是否存在试用、部署、联调情况。

· 出网审计

检查是否存在异常外联、代理工具、非常规 DNS 请求等现象。

· 重点主机核查

对研发终端、测试环境、云主机、跳板机等重点节点开展专项核查。

· 建立最小化管控规则

先把高风险的外联、代理绕行、私自部署行为纳入限制与告警范围。

虽然这类方式没有成熟平台支撑,但对于“先发现问题、再推进治理”已经足够有效。

PART 03

这时候,企业需要的就不是零散排查,而是一套更系统的服务能力。

我们的“抓虾服务”,能做什么?

围绕 OpenClaw 及类似 Agent 应用,我们可为企业提供专项“抓虾”安全服务,帮助客户快速完成从发现到整改的闭环:

· Agent 类应用资产摸排

帮助客户识别终端、服务器、开发环境中潜在的 OpenClaw 类应用部署情况

· 网络与流量侧风险排查

对异常出网、代理绕行、可疑域名访问、通信行为进行专项分析

· 终端与主机安全核查

排查异常进程、自启动项、脚本、容器、服务暴露等风险点

· 风险研判与整改建议

结合客户现网环境,输出适配性的管控建议与加固思路

· 专项通报与闭环复核

不只发现问题,还帮助客户完成整改验证和后续复查

简单来说,抓虾服务解决的是“企业知道有风险,但不知道从哪开始查、怎么查、怎么收口”的问题。

PART 04

从趋势上看,OpenClaw 并不是一个孤立事件。

未来会出现越来越多 Agent 产品,它们可能来自:

· 开源社区

· 云服务厂商

· 办公软件生态

· 垂直业务系统

· 企业自建平台

这些产品与传统软件最大的不同在于:

传统软件的核心是“人点一下,系统做一下”

而 Agent 产品更像是:

· 可以被赋予目标

· 可以自动执行步骤

· 可以调度工具与接口

· 可以持续与环境交互

· 可以成为“业务操作入口”

这意味着,企业今后要面对的,不只是某个应用的安装问题,而是一类新型数字执行体的接入问题。

此时,安全最核心要关注的“人”的安全,需要将智能体这个新型员工也涵盖进去。

PART 05

如果说“抓虾服务”解决的是专项排查问题,那么“风铃”解决的就是更长期的检测问题。

· 风铃一句话解释

风铃产品在内网关键位置(二层网络环境)部署高仿真诱饵探针,模拟各类真实业务资产。

这意味着,它关注的不只是“有没有装 OpenClaw”,更关注:

一旦 Agent 类工具进入内网,它会不会去连、去扫、去试、去拿、去横向?

· 从原理上看,风铃能检测什么?

当内网中出现异常自动化行为、横向访问、凭据试探、服务探测、资产枚举等动作时,风铃布设的高仿真诱饵资产能够更早感知和暴露这些行为。

比如:当某终端上运行的 Agent 自动扫描内网 C 段并尝试连接 445 端口时,风铃部署的仿真 SMB 服务会立即触发告警。

相比传统只盯已知特征的方式,风铃更适合发现以下风险:

· 未知 Agent 对内网资产的主动探测

· 工具调用后产生的异常访问链路

· 自动化任务触发的横向行为

· “人未必能发现,但机器会去碰”的异常交互

那未来的 Agent 产品,风铃还能不能检测?

答案是:更有价值。

因为未来 Agent 产品形态会越来越多变,名字会变、接口会变、接入方式会变,但很多底层动作不会变,例如:

· 识别内网资源

· 尝试访问可用服务

· 调用凭据或接口

· 执行跨系统任务

· 触发自动化横向操作

而风铃的价值,恰恰在于它不依赖单一产品概念,而是从行为和交互本身去感知风险。

换句话说,今天它能帮助企业看 OpenClaw,明天它同样能帮助企业看更多新出现的 Agent 产品。

PART 06

每当一个新工具出圈,企业都会问:

“要不要禁?”

“能不能查?”

“出了问题算谁的?”

但真正更重要的问题其实是:

企业有没有一套面对新型工具、新型入口、新型自动化行为的治理机制?

OpenClaw 只是一个热点。

Agent 才是一个趋势。

面对趋势,企业需要的不是一次性应急,而是长期能力建设:

既要有专项排查能力,也要有持续检测能力;

既要能“抓虾”,也要能“织网”。

如果你的企业正在评估 OpenClaw 或其他 Agent 类工具带来的安全风险,欢迎与我们联系。

我们可以通过抓虾服务帮助你快速完成专项排查,也可以通过风铃产品帮助你构建面向未来 Agent 时代的持续检测能力。

风铃的全局横向威胁感知

要想抓到“龙虾”,首先得有一张覆盖全网的感知网。风铃横向威胁感知系统聚焦于内部横向威胁感知,致力于核心业务安全,通过拓展感知节点覆盖面,实现细分网络内部东西向流量的异常行为感知 。在实际的客户场景中,风铃展现出了亮眼的产品功能优势:

· 全域横向流量洞察: 系统主要通过旁路部署的方式部署在汇聚层交换机,利用交换机配置 Trunk 模式,实现交换机与系统之间的 Vlan 共享 。它能够跨越不同网络区域,获取深层威胁信息,将网络架构数字化全景呈现 。

· 轻量无感部署: 风铃采用“零硬件依赖、零业务干扰”的部署模式,无需在终端安装任何代理或服务,仅需占用一个空闲 IP 地址,即可无感覆盖全网存活设备与流量交互行为 。

· 三层立体纵深感知体系: 风铃构建了从基础到深层的三重检测屏障:

o 存活探测层: 精准感知针对主机的Ping探测及隐蔽的主机发现行为;

o 端口探测层: 实时识别跨网段、跨业务的各类全端口及特征端口扫描;

o 协议仿真层: 系统内置了多达 55种高仿真协议引擎。当攻击者尝试横向渗透时,系统会通过“数据中心-感知节点-网络区域-失陷主机”的闭环路径分析,实现秒级的威胁定位与声光告警。

全新“抓龙虾”能力即将重磅上线!

面对近期火热的“龙虾”威胁,风铃即将推出专属的针对性感知与捕获能力!传统的排查思路往往依赖于对终端表象的监测:

面对近期火热的“龙虾”威胁,风铃即将推出专属的针对性感知与捕获能力!传统的排查思路往往依赖于对终端表象的监测:

传统排查困境:

1. 终端侧检测: 检查是否存在相关程序、容器进程或虚拟化部署痕迹。

2. 网络通信监测: 监控域名解析、特征端口监听或代理绕行流量。

3. 行为轨迹分析: 观察是否批量读取本地数据或调用外部接口。

这种方式不仅依赖 Agent 的覆盖率,且往往滞后——当你在流量表层发现异常时,攻击可能已经完成。

风铃即将上线的“抓龙虾”能力,则实现了技术路径的降维打击:

· 突破端口限制: 传统的检测需要目标开放特定服务端口,而风铃基于底层二层网络协议感知。这意味着,即使在无端口开放、无表象服务的情况下,风铃布设在网络末端的高仿真诱饵也能精准识别出异常动作。

· 深度诱捕行为: 针对龙虾频繁的自动化横向访问、凭据试探、资产枚举等动作,风铃诱饵探针能够模拟真实业务交互。只要“龙虾”在二层网络中产生探测接触,风铃即可在不依赖任何终端插件的前提下,比传统手段更早、更准地感知其存在。

此项覆盖全网域的高效“抓虾”能力即将重磅发布,敬请各位用户期待!

抢先体验专属“抓龙虾”检测小工具限时开放!

等不及想要先查为快?为了响应广大安全从业者当下的紧急排查需求,我们内部已基于风铃强大的底层核心感知能力,单独淬炼出了一款 OpenClaw 检测专属“抓龙虾”小工具!

· 轻量高效,即刻排查: 这款小工具继承了风铃“轻量、精准”的基因,专为高效应急排查打造。它无需复杂的系统配置,即可快速投入实战环境。

· 单域精准“捕获”: 目前,该试用版小工具已具备对内网中某单一特定网络区域(网段)内的“龙虾”活动情况进行高精度检测与识别的能力,帮助您快速排查关键核心网段的安全隐患。

· 限时试用: 我们诚邀各位安全同仁联系我们的业务人员,获取并体验这款实用的应急检测工具!

如果您面临着多 VLAN、多分支的复杂网络环境,需要实现跨区域、全网域视角的无死角检测,请大家持续关注“风铃横向威胁感知系统”产品的后续发布,终极全网“抓龙虾”方案即将为您全面解锁!

上一篇:

暂无更多内容