终端数据防泄漏方案落地经验分享

2020-10-09

近些年大大小小的互联网公司逐渐冒出头,其核心数据的保护能力也得到了更多重视,使数据防泄漏不再是银行保险等少数行业独有的需求。那为什么它会成为这些用户的关注重点,因为现在的商业模式偏向数据为核心。比如分享点评、在线教育企业等等,会把我们平时浏览记录收集分析,给我们推送定制推荐,这个过程中数据起到了很大作用。其他例如产品代码文件、设计图纸、市场销售文件等电子化的重要数据,成为公司发展的基石。于是,实施数据防泄漏方案是安全建设的一条必经之路。

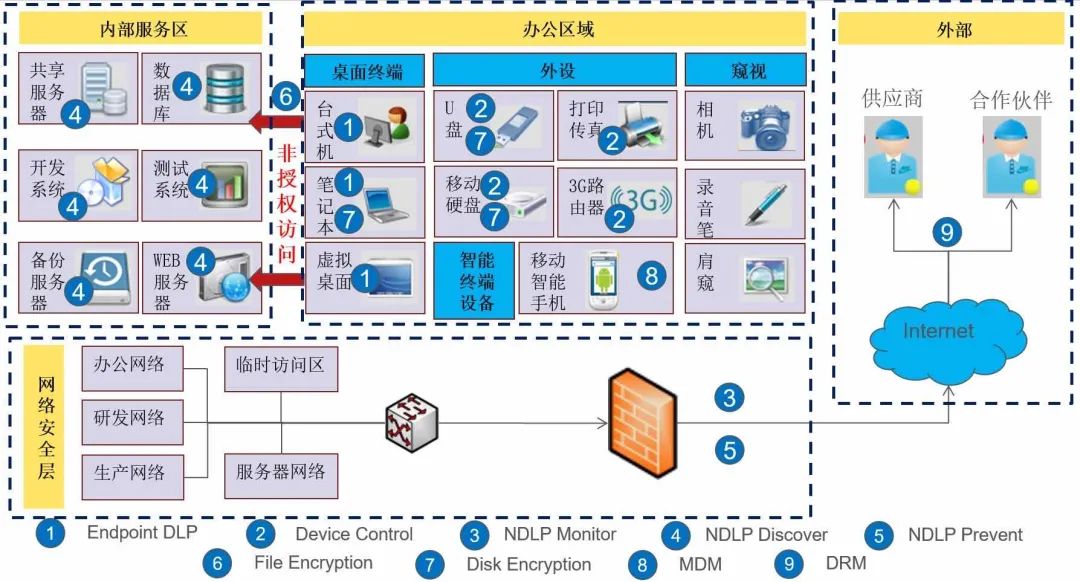

数据防泄漏方案包含的范围广阔,包括终端、网络、邮件、云平台、移动端等区域。每一块区域都需要,部署对应的数据防泄漏产品,需要覆盖到可能产生数据泄露的各种传输渠道。在建设实施上,考虑到重要性、覆盖广度,通常会分成多个阶段,其中终端是首屈一指最先落地的,一般会从磁盘加密、文件加密、终端DLP开始。本文亦是根据以往项目经验,主要探讨终端数据防泄漏的落地实施上的要点、难点。

一、由简到繁

对终端DLP有过了解的人也都知道,项目的开始需要从敏感信息的分级分类开始进行。但对于之前未做过数据防泄漏的甲方来说,他很难一下子给出清晰的定义。在业务数据的流转过程中,需要业务部门参与定义哪些敏感信息是高等级的,哪些部门哪些员工拥有/未拥有权限查看和外发。这就涉及到安全部门和业务部门的沟通,即使有高层领导发话,业务部门也很配合,但业务部门自身也需要进行一段时间的梳理。在当前的一些互联网公司中,代码、美术、项目经理等不同部门的人员,经常是在一个团队工作,团队人员变化也很快,一个员工甚至会同时身处不同团队,给分级分类、权限划分提出了很大的挑战。

那么对于落地来讲,敏感信息的分类可以采用由简到繁的过程,前期只关注甲方特别重要的、通用的敏感数据,例如身份证号、手机号、银行卡号、代码文件等等。可以避免涉及敏感的包含范围过多,导致大量“误报”的产生。同时,结合终端DLP产品的特性,让敏感的定义权限也下发给员工,在修改保存退出文件时,强制勾选敏感信息等级。先让甲方的各个部门都先实际应用到数据防泄漏策略,意识到单位已经开始重视敏感数据的保护,也让员工不敢再保留侥幸心理。

二、由松到紧

对于员工来讲,舒适的办公环境肯定是和信息安全保护手段,有所矛盾的。终端安全软件在员工电脑上的安全部署,不得不考虑性能消耗和兼容性的问题。尤其是终端DLP,常常会听说有小哥哥小姐姐吐槽电脑变卡了,微信钉钉都变慢了等等。那么为什么会有这种卡顿存在呢?

其实这是不可避免的,因为不同终端DLP厂家采用的都是相似的“进程注入”方式来监控和阻止的。例如员工将要发送的文件拖动至微信聊天窗口,这个拖动动作会被终端DLP客户端Hook过来,被DLP客户端注入,或者由DLP客户端代理完成。在”拿”文件的过程中,先要通过DLP客户端对文件内容的检测。这个内容检查的动作势必需要一定时间,且一定要等内容检查完成后,DLP客户端才会把文件的控制权交还给应用程序(微信)。于是,在终端的员工看来,原先正常顺时完成的拖动文件动作,被卡顿了半秒左右(视文件内容)才完成。

而在实际应用过程中,除了发送文件时,其他打开应用程序、聊天打字的过程偶尔也会有变卡的现象,这也属正常。因为“进程注入”的方式针对的是进程,而进程名称始终是不变的,发送文件时是wechat.exe,打开、浏览、打字等动作时也是wechat.exe,那么只要是进程读取的文件,包含发送的文件、缓存临时文件、配置文件、日志文件等均会进行内容检查,造成卡顿。当然也有应对的优化办法,具体效果要看产品实力和服务商的水平。

那么在这种客观条件下,特别考虑到许多单位原本桌面环境就比较复杂、不统一。我们服务商不建议在实施终端DLP初期,就建立特别多的保护策略,与原先使用体验相差过大,给终端员工造成不佳的印象。我们会和甲方沟通,先梳理5至6项特别优先关注的传输通道,哪些是最有可能造成敏感信息泄露的来进行实施。比如说即时聊天工具、浏览器、邮件客户端、网盘、USB外设等。从松一点的保护策略、使用环境入手,让员工们逐渐习惯了新的使用体验,再逐步收紧。一边实施,一边根据实际应用环境的不同进行优化。像温水煮青蛙一样,让员工们不知不觉中接受,把整个终端DLP保护环境的篱笆给加全加牢。

三、由浅到深

上面主要讲的还是终端DLP这块的内容,其中终端的数据防泄漏还包括磁盘加密和文件加密等。DLP主要保护的是内部人员主动外发敏感文件,而加密保护的是敏感信息不被未授权的外部人员看到和获取。特别现在BYOD设备越来越流行,设备丢失后可以进入PE模式复制硬盘中的敏感数据文件,需要对整个硬盘或者部分文件、文件目录进行加密,提供防丢失保护。

而终端也不是万能的,当敏感文件脱离终端到达网络层面,就需要网络层的监控防护手段。比如说防止代码文件被同步到github上,因为同步代码的应用程序是git.exe,但同步的目的地址,可能是互联网上自己的github,也有可能是公司内部的gitlab,无法从终端做区分。这有赖于在网络层进行监控识别和阻断,包括http/https协议等等。从基础的终端DLP到加密、网络层、邮件服务器等等维度领域,每一个维度都有值得深挖和环境适配的地方和环节,从浅到深是我们建设数据防泄漏体系的长期过程。

整个数据防泄漏策略,从技术理念的出发角度来讲,还是“防君子不防小人”。因为总有不能立即覆盖到的地方,对一个有丰富反侦察经验的“小偷”来说,他总可以找到可以泄密的通道。但他无法保证的事,每一次都不被抓到,而只要抓到一次就付出沉重的代价,那么就能给予所有有类似念头的人警示和威慑。配套相应的门禁、监控、文档管理、行政管理等体系制度,才能让终端数据防泄漏的威力彻底释放出来。

终端数据防泄漏做得好不好,不仅是选择一个合适的产品,更重要的是选择一个可以理解你的需求,传递分享经验,兼顾预期效果和使用体验,愿意根据实际环境优化调整,推高整体保护壁垒的安全管家。只有贴心的安全服务,才能让这条数据防泄漏之路走得顺畅,走向远方。

• end •