LINUX应急响应思路

2019-11-01

网络入侵事件层出不穷,linux系统的安全事件更为常见,本篇文章重点针对linux系统应急响应思路作出了解析。希望给读者些许帮助。

1.信息收集

2.分析研判

3.清理处置

4.产出报告

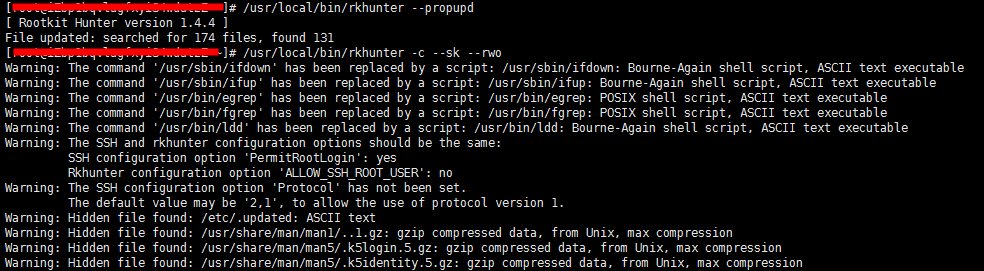

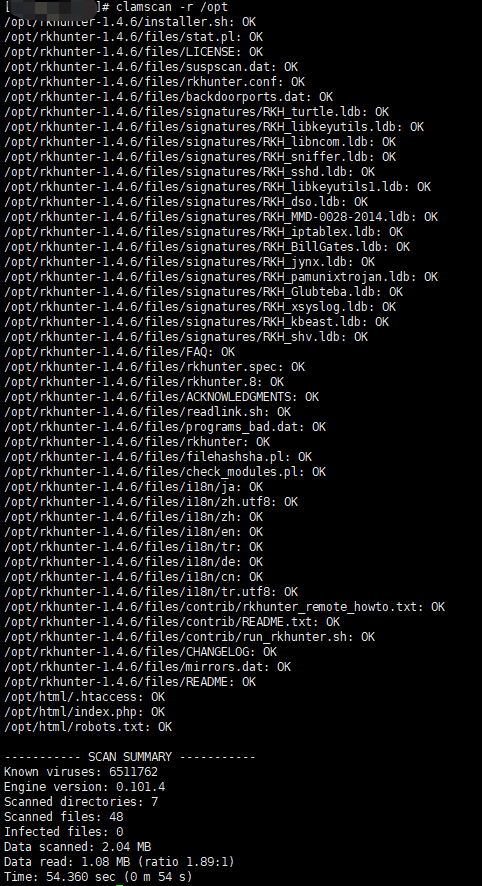

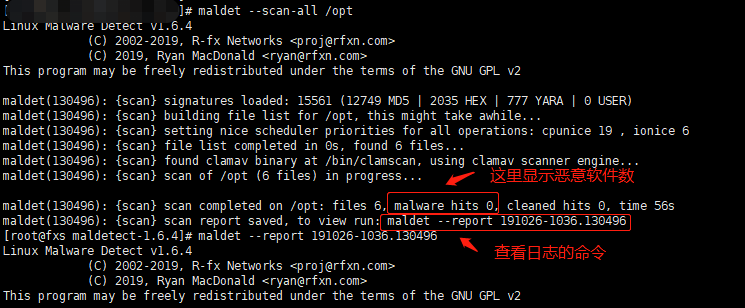

1.利用工具初步排查

FILE:选择上传本地文件进行扫描。

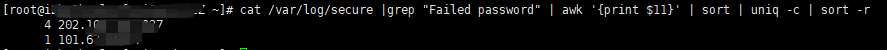

2.对用户密码及登陆情况进行检查

3.通过 find 命令查找可疑文件及目录

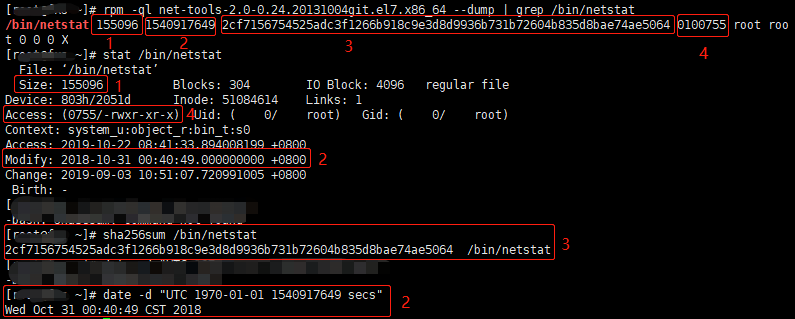

4. 检查文件是否被替换

5.历史命令记录

6.端口以及进程检查

7.对定时任务进行分析检查

8.检查启动项

9.日志分析

10.检查载入模块

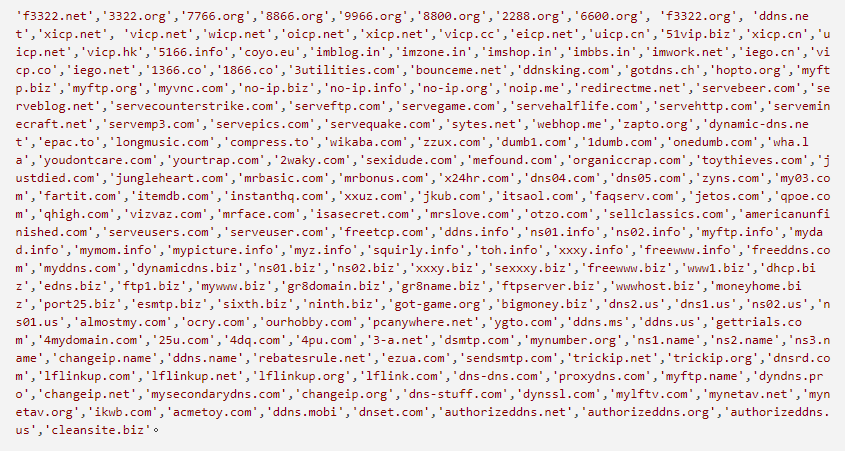

11.分析流量以及恶意域名

最新动态

警告!你有一份OpenClaw(龙虾) “抓虾”指南待查收!

OpenClaw(龙虾)智能体工具在企业办公场景的快速普及,带来了新的安全治理挑战。文章分析了OpenClaw的风险特征:具备外部联网、本地资源调用、自动化任务执行等能力,可能绕过企业安全边界。提供了终端安装检查、网络访问监控、行为审计等四维排查方法,并介绍了"风铃"系统的Agent行为检测能力。建议企业建立面向Agent类应用的长期治理机制,而非仅针对单一产品的应急处理。

2026-03-16

漠坦尼十周年庆典圆满礼成 | 拾光筑梦 · 同心致远

杭州漠坦尼科技庆祝成立十周年,举办"拾光筑梦·同心致远"主题庆典。活动回顾十年奋斗历程,总经理钱轶锋发布聚焦AI的未来战略。庆典包含员工表彰、趣味互动和幸运抽奖等环节,感谢全体员工和合作伙伴的支持,展望下一个十年的发展蓝图。

2026-03-09

欢度新春,安全守护不打烊 | 2026马年春节值守进行时

2026马年春节假期,漠坦尼安全团队将提供7X24小时不间断服务,确保客户业务安全无忧。现场和远程均有专人值守,值班工程师名单及联系方式已公布。公司春节假期为2月14日至24日,共11天,25日正式上班。专业团队随时待命,守护您的春节安全。

2026-02-13

荣耀回响:时间轴上的奋进之迹

《荣耀回响:时间轴上的奋进之迹》回顾了漠坦尼2025年在网络安全领域的突破与成就。从2月发布卫鸢AI自动值守系统,到12月完成openGauss兼容性认证,公司全年在技术创新、行业认证和生态共建方面取得多项重要成果,包括获得多项安全检测证书、入选信通院典型案例集、亮相互联网大会等。这些成绩展现了漠坦尼在AI与网络安全融合应用领域的实力,为2026年的新征程奠定了坚实基础。

2026-02-11

权威认证 | 漠坦尼风铃横向威胁感知系统荣获《网络安全专用产品安全检测证书》

漠坦尼风铃横向威胁感知系统近日获得中国电子科技集团公司第十五研究所颁发的《网络安全专用产品安全检测证书》。该系统专注内网横向威胁感知,通过自主研发技术实现无侵入部署,精准捕获攻击者渗透行为。漠坦尼成立于2016年,为多行业提供一体化网络安全解决方案。此次认证彰显了产品的安全性与可靠性。

2026-01-16